DNS über HTTPS und DNS über TLS – Guides | Mullvad VPN, DNS -Lecks Prävention | Proton VPN

Die DNS -Lecks vitieren

Contents

- 1 Die DNS -Lecks vitieren

- 1.1 DNS über HTTPS und DNS über TLS

- 1.2 Was dieser Leitfaden abdeckt

- 1.3 Mullvad verschlüsselte DNS -Servicefunktionen

- 1.4 Specials

- 1.5 So nutzen Sie diesen Service

- 1.6 Woher weiß ich, dass es funktioniert??

- 1.7 DNS -Server -Vermietung

- 1.8 Wie die Inhaltssperrung funktioniert

- 1.9 Anmerkungen

- 1.10 Mullvad

- 1.11 Vermeiden Sie DNS -Lecks

- 1.12 DNS -Lecks stellen eine ernsthafte Bedrohung für Ihr privates Online -Leben dar. Mit dem Proton VPN VPN -Tunnel bleiben Ihre Online -Aktivitäten und Ihre Daten privat, sicher und dauerhaft geschützt:

- 1.13 Was ist ein DNS -Leck und wie man es vermeidet? ?

- 1.14 Das VPN, dem Sie vertrauen können, um Ihre Privatsphäre zu schützen

- 1.15 Das einzige sichere, private und unbegrenzte VPN

- 1.16 Laden Sie ein sicheres VPN herunter

- 1.17 Häufig gestellte Fragen

Wenn Android keine Verbindung zum DNS herstellen kann, ist der DNS -Server, auf den Sie einen Weg sind, wahrscheinlich zu weit weg und die Latenz ist unerschwinglich. In diesem Fall wird es nicht funktionieren.

DNS über HTTPS und DNS über TLS

Unser verschlüsseltes öffentliches DNS -DNS -Service DNS über HTTPS (DOH) und DNS über TLS (DOT). Dies schützt Ihre DNS.

Dieser Service soll vor allem sein, wenn Sie von unserem VPN -Dienst getrennt werden oder auf Geräten, bei denen es nicht möglich ist oder wünschenswert ist, eine Verbindung zum VPN herzustellen. Wenn Sie bereits mit unserem VPN -Dienst verbunden sind.

Sie können diesen Datenschutzdienst in der Tatsache nutzen, wenn nicht ein Mullvad-Kunde.

Was dieser Leitfaden abdeckt

- Mullvad verschlüsselte DNS -Servicefunktionen

- Specials

- So nutzen Sie diesen Service

- – Internetbrowser

- – Betriebssysteme

- Woher weiß ich, dass es funktioniert??

- DNS -Server -Vermietung

- Wie die Inhaltssperrung funktioniert

- Anmerkungen

Mullvad verschlüsselte DNS -Servicefunktionen

Diese Dienstleistung verschlüsselte DNS -Qurys mit den folgenden Funktionen:

- Viel Spaß beim Blockieren: Wir bieten grundlegende Optionen für Inhalte, um Anzeigen, Tracker, Malware, Inhalte für Erwachsene, Glücksspiel und soziale Medien zu blockieren.

- Qname Minimierung: Dies ermöglicht es unseren DNS -Servern, Ihre Abfragen zu lösen und gleichzeitig so wenig Informationen wie möglich über die Anfragen an andere DNS -Server zu geben, die am Auflösungsprozess beteiligt sind.

- Anycassed Service: Mehrere Mullvad -Server in verschiedenen Vermietungen sind so konfiguriert, dass sie denselben DNS -Service bieten. Ihre DNS -Korilies sollen auf dem Weg zum geografisch engsten Server stehen, obwohl das Pensprogramm und das Routing zwischen Internetanbietern dies möglicherweise beeinflussen könnten. Sollte der Server, der Ihnen am nächsten kommt.

Ein begrenzter DNS -Resolver löst auf Port UDP/TCP 53 nur zur Unterstützung des Witzes zu.Mullvad.Netz, Adblock.Mullvad.Netz usw.), damit Kunden zuerst die IP des Resolvers beheben können, bevor sie ihn über verschlüsselte DNS abfragen.

Weitere Informationen zu den Technologien im Service finden Sie in den folgenden Links.

- Wikipedia: Anycast

- Wikipedia: DNS über TLS

- Wikipedia: DNS über https

- Qname Minimierung

Specials

Hostnamen und Inhaltsblocker

Die folgende Tabelle zeigt die verschiedenen Hostname -Optionen und deren Inhaltsblocker. Kehren Sie dazu bei, wenn Sie die DNS mit den folgenden Anweisungen konfigurieren.

| Hostname | Anzeigen | Tracker | Malware | Erwachsene | Glücksspiel | Sozialen Medien |

|---|---|---|---|---|---|---|

| DNS.Mullvad.Netz | ||||||

| Adblock.DNS.Mullvad.Netz | ✅ | ✅ | ||||

| Base.DNS.Mullvad.Netz | ✅ | ✅ | ✅ | |||

| erweitert.DNS.Mullvad.Netz | ✅ | ✅ | ✅ | ✅ | ||

| alle.DNS.Mullvad.Netz | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ |

IP-Addres und Ports

Die folgende Tabelle zeigt die IP-Addres, die Sie benötigen, um einige DNS-Resolver zu konfigurieren.

| Hostname | IPv4 -Adresse | IPv6 -Adresse | Doh -Port | Port Mitgift |

|---|---|---|---|---|

| DNS.Mullvad.Netz | 194.242.2.2 | 2a07: e340 :: 2 | 443 | 853 |

| Adblock.DNS.Mullvad.Netz | 194.242.2.3 | 2a07: e340 :: 3 | 443 | 853 |

| Base.DNS.Mullvad.Netz | 194.242.2.4 | 2a07: e340 :: 4 | 443 | 853 |

| erweitert.DNS.Mullvad.Netz | 194.242.2.5 | 2a07: e340 :: 5 | 443 | 853 |

| alle.DNS.Mullvad.Netz | 194.242.2.9 | 2a07: e340 :: 9 | 443 | 853 |

Diese IPs können nur mit DNS -Resolver verwendet werden, die DOH oder DOT unterstützen, nicht mit DNS über UDP/53 oder TCP/53.

So nutzen Sie diesen Service

Internetbrowser

Im Folgenden finden Sie Konfigurationsanweisungen für verschiedene Webbrowser und Betriebssysteme.

Mullvad Browser

Der Mullvad -Browser verwendet standardmäßig den Mullvad DNS -Dienst (ohne Inhaltsblocker). Um es in eine der Optionen zu ändern, folgen Sie folgenden Anweisungen:

- Klicken Sie in der oberen rechten Ecke auf die Schaltfläche Menü und wählen Sie Setings.

- Geben Sie im Suchfeld ein “DNS“, dann klicken Sie auf die Setings. Taste im Ergebnis. Wenn Sie die Taste nicht sehen können, machen Sie das Browserfenster breiter oder verwenden Sie die horizontale Bildlaufleiste und ziehen Sie es nach rechts.

- Unten unter “Anwendungsanbieter” auswählen Brauch In der Dropdown-Liste.

- Fügen Sie im Textfeld, das angezeigt wird, eines der folgenden Einfügungen ein:

- https: // dns.Mullvad.Net/DNS-Query

- https: // adblock.DNS.Mullvad.Net/DNS-Query

- https: // base.DNS.Mullvad.Net/DNS-Query

- https: // erweitert.DNS.Mullvad.Net/DNS-Query

- https: // alle.DNS.Mullvad.Net/DNS-Query

- Klicke auf OK.

Firefox (Desktop -Version)

- Klicken Sie in der oberen rechten Ecke auf die Schaltfläche Menü und wählen Sie Setings.

- Klicke auf Privatsphäre & Sicherheit In der linken Spalte.

- Scrollen Sie nach unten nach unten.

- Unter Aktivieren Sie sichere DNs mithilfe von sicheren DNs wählen Maximaler Schutz.

- Unter Wählen Sie zur Verfügung Klicken Sie auf die Dropdown -Liste und wählen Sie aus Brauch.

- Fügen Sie im angezeigten Textfeld einen der folgenden Einrichtungen ein und drücken Sie dann drücken Sie dann Eingeben Auf Ihrer Tastatur.

- https: // dns.Mullvad.Net/DNS-Query

- https: // adblock.DNS.Mullvad.Net/DNS-Query

- https: // base.DNS.Mullvad.Net/DNS-Query

- https: // erweitert.DNS.Mullvad.Net/DNS-Query

- https: // alle.DNS.Mullvad.Net/DNS-Query

Chrom / Tapfer / Rand

- Öffne das Setings.

- Klicke auf Privatsphäre und Sicherheit (in Chrom, mutig) oder Privatsphäre, Suche und Dienste (in Kante).

- Klicke auf Sicherheit (in Chrom, mutig).

- Aktivieren Verwenden Sie sichere DNS.

- Wählen Sie mit: Brauch (in Chrom, mutig) oder Wählen Sie einen Dienstleister (in Kante).

- Geben Sie eine der folgenden und drücken Sie die Registerkarte auf der Tastatur:

- https: // dns.Mullvad.Net/DNS-Query

- https: // adblock.DNS.Mullvad.Net/DNS-Query

- https: // base.DNS.Mullvad.Net/DNS-Query

- https: // erweitert.DNS.Mullvad.Net/DNS-Query

- https: // alle.DNS.Mullvad.Net/DNS-Query

- Wenn es weiß “Bitte überprüfen Sie, ob dies ein gültiger Anbieter ist oder später erneut versuchen”, war es manchmal manchmal.

Android 9 und später

Befolgen Sie diese Schritte, um DNS über TLS zu verwenden:

- Öffne das Android Setings App.

- Tippen Sie auf Netzwerk & Internet.

- Tippen Sie auf Privat DNS.

- Wählen Privater DNS -Anbieter -Hostname.

- Geben Sie in der Eingangsleitung eine davon ein:

- DNS.Mullvad.Netz

- Adblock.DNS.Mullvad.Netz

- Base.DNS.Mullvad.Netz

- erweitert.DNS.Mullvad.Netz

- alle.DNS.Mullvad.Netz

- Tippen Sie auf Speichern.

Wenn Android keine Verbindung zum DNS herstellen kann, ist der DNS -Server, auf den Sie einen Weg sind, wahrscheinlich zu weit weg und die Latenz ist unerschwinglich. In diesem Fall wird es nicht funktionieren.

iOS und iPados

Wir bieten DNS -Konfigurationsprofile für Apple -Geräte an.

- Öffnen Sie Safari und gehen Sie zu unserer Github -Restität.

- Tippen Sie auf Eith Base Gold erweitert (Die anderen Profile sind derzeit abgelaufen).

- Die Profile sind in zwei Versionen erhältlich (DOH und DOT). Tippen Sie auf eith eins.

- Tippen Sie auf Raw anzeigen.

- Tippen Sie auf Erlauben So laden Sie das Profil herunter.

- Tippen Sie auf Geschlossen.

- Öffne das Setings App.

- In der linken Spalte nach oben scrollen und darauf tippen Profil heruntergeladen.

- Tippen Sie auf Installieren.

- Geben Sie Ihr iPhone/iPad ein Passcode.

- Tippen Sie auf Installieren.

- Tippen Sie auf Installieren.

- Tippen Sie auf daher.

Sie können installierte Konfigurationsprofile anzeigen, ändern und remore in der Setings App in Allgemein > VPN, DNS & Geräteverwaltung.

Betriebssysteme

Windows 11

- Öffne das Setings App.

- Klicke auf Netzwerk & Internet In der linken Seite.

- Klicke auf Kabellos Gold Ethernet Je nachdem, welches Sie verwenden. Sie können nach dem Symbol oben erkennen, dass “�� verbunden” heißt.

- Wenn Sie auf Wi-Fi klicken, klicken Sie auf Hardwareeigenschaften und fahren Sie mit dem nächsten Schritt fort. Wenn Sie auf Ethernet klicken, verarbeiten Sie nur den nächsten Schritt.

- Klick auf das Bearbeiten Button neben DNS -Serverzuweisung.

- Wählen Handbuch In der Dropdown-Liste.

- Aktivieren IPv4.

- Im Bevorzugte DNS Feld eingeben, die IP Adresse Für die DNS -Option, die Sie zum Beispiel verwenden möchten 194.242.2.4.

- 194.242.2.2 – https: // dns.Mullvad.Net/DNS-Query

- 194.242.2.3 – https: // adblock.DNS.Mullvad.Net/DNS-Query

- 194.242.2.4 – https: // base.DNS.Mullvad.Net/DNS-Query

- 194.242.2.5 – https: // erweitert.DNS.Mullvad.Net/DNS-Query

- 194.242.2.9 – https: // alle.DNS.Mullvad.Net/DNS-Query

- Unter DNS über https, wählen Auf (manuelle Vorlage) In der Dropdown-Liste.

- Unter DNS über HTTPS -Vorlage Geben Sie beispielsweise die Adresse neben der IP ein, die Sie zuvor ausgewählt haben https: // base.DNS.Mullvad.Net/DNS-Query.

- Klicke auf Speichern.

- Überprüfen Sie die Netzwerkdetails im selben Fenster, wenn Sie eine erhalten IPv6 -Adresse Von Ihrem Internetanbieter. In diesem Klick auf die Bearbeiten Button neben DNS -Serverzuweisung wieder.

- Scrollen Sie nach unten und aktivieren Sie IPv6.

- Scrollen Sie erneut nach unten und in der Bevorzugte DNS Feld eingeben, die IPv6 -Adresse Für die DNS -Option, die Sie zum Beispiel verwenden möchten 2a07: e340 :: 4.

- 2a07: e340 :: 2 – https: // dns.Mullvad.Net/DNS-Query

- 2A07: e340 :: 3 – https: // adblock.DNS.Mullvad.Net/DNS-Query

- 2a07: e340 :: 4 – https: // base.DNS.Mullvad.Net/DNS-Query

- 2A07: E340 :: 5 – https: // erweitert.DNS.Mullvad.Net/DNS-Query

- 2A07: E340 :: 9 – https: // alle.DNS.Mullvad.Net/DNS-Query

- Unter DNS über https, wählen Auf (manuelle Vorlage) In der Dropdown-Liste.

- Unter DNS über HTTPS -Vorlage Geben Sie beispielsweise die Adresse neben der von Ihnen ausgewählten IP ein https: // base.DNS.Mullvad.Net/DNS-Query.

- Klicke auf Speichern.

- Wenn Sie manchmal Wi-Fi verwenden und manchmal Ethernet verwenden, kehren Sie zu Schritt 1 zurück und fügen Sie dieselben Sets für das andere Netzwerk hinzu. Stellen Sie ansonsten sicher, dass das andere Netzwerk kompliziert getrennt ist, um zu verhindern.

Mac OS

Diese Apps zu macOS 13 Ventura und neuer. Für alte Versionen fermentieren Sie die MacOS -Benutzerhandbuch.

- Öffnen Sie Safari und gehen Sie zu unserer Github -Restität.

- Klicken Sie auf beide Base Gold erweitert (Die anderen Profile sind derzeit abgelaufen).

- Die Profile sind in zwei Versionen erhältlich (DOH und DOT). Klicken Sie auf beide.

- Klicke auf Raw anzeigen.

- Klicke auf Erlauben So laden Sie das Profil herunter.

- Öffne das Systemeinstellungen App.

- Klicken Sie in der linken Spalte auf Privatsphäre & Sicherheit.

- Auf der rechten Seite scrollen Sie nach unten und klicken Sie auf Profile.

- Doppelklicken Sie auf das Mullvad verschlüsselte DNS-Profil, das Sie heruntergeladen haben.

- Klicken Sie in der unteren linken Ecke auf Installieren.

- Geben Sie Ihr MACOS -Anmeldekennwort ein und klicken Sie auf OK.

Sie können installierte Konfigurationsprofile in der anzeigen und entfernen Systemeinstellungen App in Privatsphäre & Sicherheit > Profile. Wenn Sie mehr als ein Profil hinzugefügt haben, scheint MacOS nur das letzte zu verwenden, den Sie installiert haben. Wenn Sie ein Profil entfernen, wird angezeigt, dass es keine der anderen Profile verwendet.

Linux (Ubuntu und Fedora)

Diese Anweisungen verwenden systemd-aufgelöst.

- Ein Terminal öffnen.

- Stellen Sie sicher, dass systemd-aufgelöst wird, indem dieser Befehl ausgeführt wird:

Sudo systemctl aktivieren systemd-aufgelöst - Öffnen Sie die Einstellungs -App und gehen Sie zum Netzwerk. Klicken Sie auf das Einstellungssymbol für Ihr angeschlossenes Netzwerk. Schalten Sie auf den Registerkarten IPv4 und IPv6 neben DNS automatisch aus und lassen Sie das DNS -Feld weiß. Klicken Sie dann auf das Anwenden. Deaktivieren und aktivieren Sie das Netzwerk mit der Ein/Aus -Taste, um sicherzustellen, dass es wirksam wird.

- Bearbeiten Sie die folgende Datei mit Nano oder Ihrem bevorzugten Texteditor:

Sudo nano/etc/systemd/gelöst.verwirrt

Fügen Sie die folgenden Zeilen unten unter [Resolve] hinzu. Wählen Sie eine DNS -Option aus, indem Sie die erste # vor der verwenden, die Sie verwenden möchten:

#Dns = 194.242.2.2#DNS.Mullvad.Netz

#Dns = 194.242.2.3#Adblock.DNS.Mullvad.Netz

#Dns = 194.242.2.4#Basis.DNS.Mullvad.Netz

#Dns = 194.242.2.5#erweitert.DNS.Mullvad.Netz

#Dns = 194.242.2.9#alle.DNS.Mullvad.Netz

DNSSEC = Nr

Dnsovertls = ja

Domans = ~. - Speichern Sie die Datei, indem Sie Strg + O drücken und dann eingeben, und dann Strg + X auf Ihrer Tastatur.

- Erstellen Sie einen symbolischen Link zur Datei mit dem folgenden Befehl im Terminal:

Sudo ln -sf/run/systemd/resolve/stub -resolv.Conf /etc /resolv.verwirrt - Starten Sie systemd-aufgelöst, indem Sie diesen Befehl ausführen:

Sudo systemctl starten systemd-aufgelöst - Starten Sie NetworkManager mit diesem Befehl neu:

Sudo systemctl restart networkManager neu starten - Überprüfen Sie die DNS -Sets mit:

Status von ResolVectl

Wenn es nicht funktioniert, ändern Sie diese Einstellung in/etc/systemd/aufgelöst.conf:

Woher weiß ich, dass es funktioniert??

Nachdem Sie die Anweisungen befolgt haben, gehen Sie zu https: // mullvad.Netz/Scheck. Sie sollten keine DNS -Lecks haben. Klicken Sie auf “Nein DNS -Lecks”, um Details zu erhalten. Der aufgelistete Server sollte in seinen Namen „DNS“ zur Prüfung „SE-MMA-DNS-001.Mullvad.Netz”.

DNS -Server -Vermietung

Der nächste DNS -Server wird verwendet. Wenn ein Server ausgefallen ist, wird der nächste -closest verwendet und so weiter.

Denken Sie daran, dass am nächsten in Bezug auf Networking -Hopfen. Dies kann Ihr ISP und ihre differenzieren

Konnektivität zu unseren Hosting -Anbietern.

Unsere DNS -Server befinden sich in:

Australien- Deutschland

- Singapur

- Schwächen

Schweiz- Großbritannien

- Vereinigte Staaten (NYC,

Dalund locker).

Wie die Inhaltssperrung funktioniert

Mullvad kuratiert eine Sammlung von “Themen” -Listen, deren Inhalt aus öffentlich verfügbaren Blocklisten ist.

Wenn der Kunde nach einem Hostnamen nachfragt, der einem Element in der Blockliste entspricht.

Dies bedeutet, dass der gesamte Inhalt vom Browser nicht geladen wurde, und daher nicht auf dem Bildschirm angezeigt wird.

Für weitere Informationen darüber, welche Schlafplätze blockiert werden, sind die Listen der Community die kuratierten Mullvad -Listen aus, bitte bitte unserem GitHub.

DNS -Inhalte Blockierung können nicht alle Anzeigen und Tracker blockieren. Zum Beispiel kann es YouTube -Anzeigen nicht blockieren. Um weitere Anzeigen und Tracker in Ihrem Webbrowser zu blockieren, empfehlen wir die Verwendung der Ublock Origin -Erweiterung. Dies ist im Mullvad -Browser enthalten.

Anmerkungen

Frühere Versionen dieses Handbuchs enthielten Verweise auf DOH.Mullvad.Netz und Punkt.Mullvad.Netz. Diese Hostnamen wurden durch den gemeinsamen DNS ersetzt.Mullvad.Netto -Hostname und unterliegen künftiger Abschreibungen. Wir fordern alle Benutzer auf, die neuen Hostnamen mit DNS zu verwenden.Mullvad.Netz.

Die folgenden IPs werden nicht mehr verwendet: 193.19.108.2 und 193.19.108.3.

Mullvad

- Um

- Helfen

- Server

- Preise

- Blog

- Was ist Vertraulichkeit ?

- Warum Mullvad VPN ?

- Was ist ein VPN ?

- Laden Sie den Kunden herunter

- Drücken Sie

- Arbeit

Vermeiden Sie DNS -Lecks

DNS -Lecks stellen eine ernsthafte Bedrohung für Ihr privates Online -Leben dar. Mit dem Proton VPN VPN -Tunnel bleiben Ihre Online -Aktivitäten und Ihre Daten privat, sicher und dauerhaft geschützt:

Was ist ein DNS -Leck und wie man es vermeidet? ?

Wenn Sie zu einer Website gehen, sendet Ihr Browser Anfragen an das Domain Name System (DNS), um die Webseite zu finden, die Sie besuchen möchten. Der DNS übersetzt die von uns verwendeten Domainnamen (wie Protonvpn.com) in IP -Adressen, die Computer verwenden. Wenn diese DNS -Anfragen nicht verschlüsselt sind, kann Ihr Internetdienstanbieter (ISP) unter anderem Ihre Aktivitäten überwachen. Proton VPN ergreift mehrere Maßnahmen, um sicherzustellen, dass Ihre DNS -Anfragen niemals ausgesetzt sind.

Ihre DNS -Anfragen werden verschlüsselt

Unsere VPN -Anwendungen quantifizieren Ihre DNS -Anfragen automatisch und fügen sie in den VPN -Tunnel auf: Sie können daher während ihrer Übertragung nicht von Dritten abgefangen oder gelesen werden.

Wir nutzen unsere eigenen DNS -Server aus

Ein Proton -VPN -Server verfügt über einen DNS -Server, der die Verarbeitung Ihrer DNS. Kein Dritter hat einen klaren Zugang, einschließlich Ihres Internetzuganganbieters (ISP) und Ihrem DNS -Lieferanten.

DNS -Leckage -Test

Sie können überprüfen, ob Ihre VPN -Verbindung sicher ist, indem Sie sich auf einem Server anmelden, auf eine DNS -Leckage -Test -Website (neues Fenster) gehen und ihren Standard oder in den TEPTH -Test durchführen. Wenn die Ergebnisse DNS -Server zeigen, die nicht zu Ihrem Internetzuganganbieter (ISP) gehören, ist Ihre VPN -Verbindung sicher.

Das VPN, dem Sie vertrauen können, um Ihre Privatsphäre zu schützen

Sitz in der Schweiz

Proton VPN wurde vom Team von Proton Mail entworfen. Wir sind in der Schweiz ansässig, einem Land außerhalb der Gerichte der Vereinigten Staaten und der Europäischen Union, die für ihre strengen Datenschutz- und Datenschutzgesetze bekannt ist.

Starke Verschlüsselung

Jede VPN-Protonenverbindung wird mit AES-256, einem Verschlüsselungsalgorithmus, der keine bekannte Anfälligkeit hat und gegen Angriffe durch Kraft Brute-Kraft resistent ist, verschlüsselt.

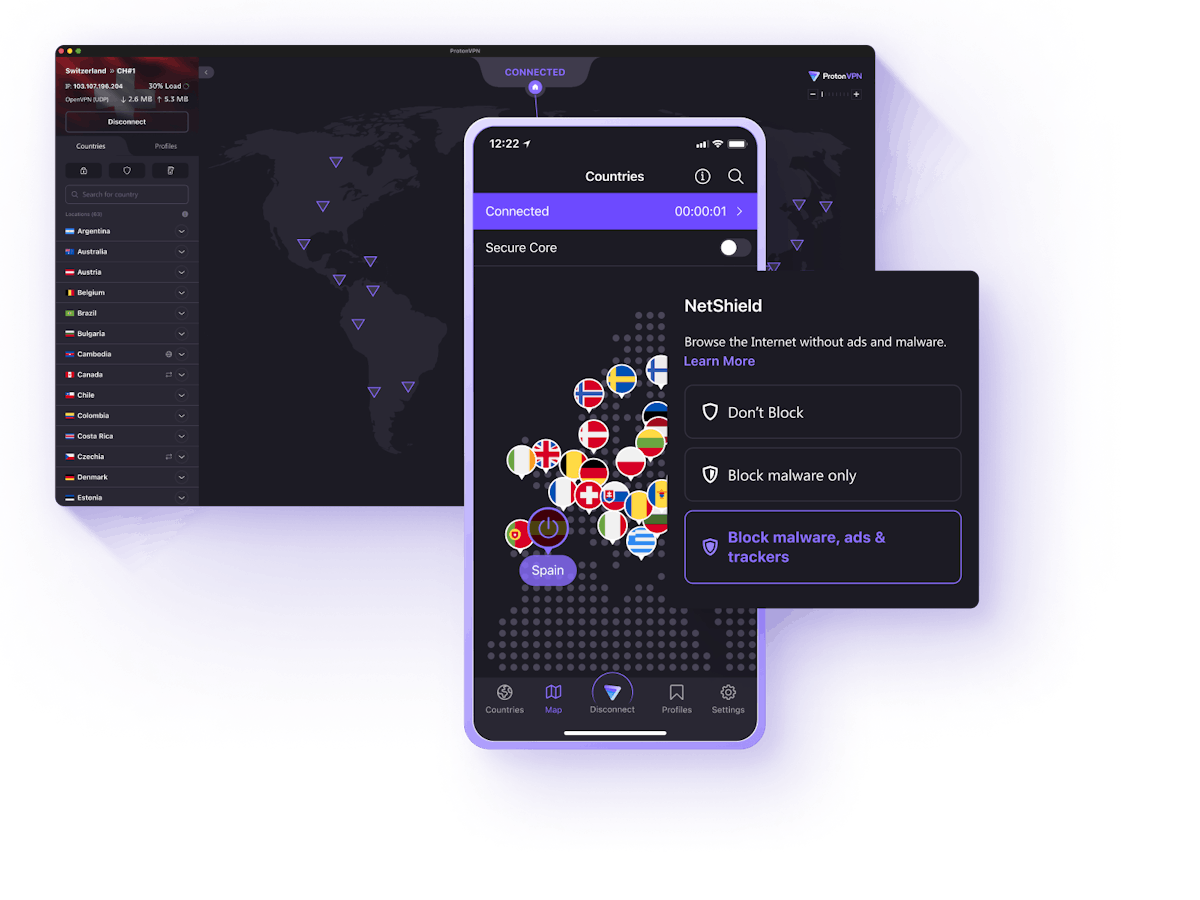

Auf allen Geräten

Unsere Proton -VPN -Anwendungen sind auf allen Plattformen einfach zu bedienen und verfügbar, einschließlich iPhone, Android, Mac, Windows, Linux, Fire TV -Stick, Chromebook, Android TV und anderen noch.

Das einzige sichere, private und unbegrenzte VPN

Geprüft von unabhängigen Experten

Proton VPN wurde unabhängig von Sicherheitsexperten geprüft. Sie finden ihre Berichte auf unserer Website.

Vertrauenswürdig

Proton VPN wird von Journalisten, Aktivisten und Millionen von Menschen auf der ganzen Welt verwendet, um die Zensur zu umgehen und ihre Aktivitäten online zu schützen.

VPN Accelerator

Kostenlos und verfügbar für alle, die Proton VPN verwenden, kann unsere exklusive VPN Accelerator -Technologie die Geschwindigkeit um mehr als 400 % verbessern.

Ultra schnelle Verbindung

Nutzen Sie die Fast Navigation -Sitzungen mit Proton VPN bis zu 10 Gbit/s und verwenden.

NetShield Advertising Blocker

NetShield schützt Ihr Gerät und beschleunigt Ihre Navigation, indem Sie Werbung, Tracker und Malware blockieren.

Weltweit streamen

Zugriff auf Inhalte, die geografisch auf Streaming -Websites wie Netflix und Amazon Prime Video blockiert sind, unabhängig von dem Ort Sie sind.

VPN ohne Zeitungen

Proton VPN führt keine Metadatenzeitung, die Ihre Vertraulichkeit beeinträchtigen könnte.

World Server -Netzwerk

Proton VPN verfügt über mehr als 2.900 Server, die in mehr als 65 Ländern verteilt sind, und Sie können bis zu 10 Geräte verbinden.

Nach rechts oder links fegen, um alle Werte zu entdecken

Laden Sie ein sicheres VPN herunter

- Tor VIPN

- Keine Werbung, kein Tracker, keine Zeitung

- Verhindert DNS- und IPv6 -Lecks

- Vollständige Festplattenverschlüsselung auf allen Servern

- Kostenlos und unbegrenzt

Häufig gestellte Fragen

Wie ist eine DNS -Leckage? ?

Ihre DNS -Anfragen sind eine Aufzeichnung der Websites, die Sie besucht haben. Wenn sie nicht durch einen sicheren Tunnel verschlüsselt sind, können sie Lecks sein und an Angreifer und Ihren Internetzuganganbieter (FAI) ausgesetzt sein.

Wie man weiß, ob es DNS -Lecks gegeben hat ?

Der einfachste Weg, um zu überprüfen, ob DNS -Lecks vorhanden sind, besteht darin, auf diese Website (neues Fenster) zu gehen und Tests durchzuführen. Wir empfehlen Ihnen, zwei Tests durchzuführen: eine vor der Aktivierung von Proton VPN und eines danach. Da Proton VPN Dritte daran hindert, Ihre DNS -Anfragen zu sehen, sollten die Ergebnisse nicht gleich sein.

Dies löst DNS -Anforderungen bei der Verwendung von Proton VPN ?

Im Falle einer Verbindung mit Proton VPN werden alle Ihre DNS -Anfragen verschlüsselt, durch unseren VPN -Tunnel gehen und von unseren DNS -Servern gelöst werden. Kein Dritter hat Zugriff auf Ihre DNS -Anfragen. Wir behalten keine Zeitungen Ihrer DNS -Anfragen auf.

Wie man ein DNS -Leck korrigiert ?

Wenn Sie ein DNS -Leck mit Proton VPN bemerken, signalisieren Sie es sofort an unser Sicherheitsteam mit diesem Formular.

- Kostenloser VPN

- VPN -Server

- VPN zum Streaming

- VPN für Netflix

- VPN Secure Core

- Gehen Sie gut an

- Laden Sie das VPN herunter

- VPN für Windows

- VPN für Mac

- VPN für Android

- VPN für iOS

- VPN für Linux

- VPN für Chrome

- VPN für Firefox

- Rechtliche Mitteilungen (neues Fenster)

- Datenschutzrichtlinie

- Allgemeine Nutzungsbedingungen (neues Fenster)

- Transparenzbericht

- Bedrohungsmodell

- a b u s e @ & x70 r o t n n v p n . c o &

- Über uns

- VPN -Protonenstatus (neues Fenster)

- Unterstützung

- Arbeit bei Proton (neues Fenster) arbeiten

- Open Source

- Drücken Sie Kit (neues Fenster)

- Twitter (neues Fenster)

- Reddit (neues Fenster)

- LinkedIn (neues Fenster)

- Instagram (neues Fenster)

- Facebook (neues Fenster)

- Mastodon (neues Fenster)

- YouTube (neues Fenster)

- Hilfe & Support: Wenden Sie sich an den Support

- Unternehmen: Wenden Sie sich an das Verkaufsteam

- Partnerschaft: Wenden Sie sich an das Partnerschaftsteam (neues Fenster)

- Medien: m e d i a @ p r o t o & x6e v p n . . . & #x63 c

- Sicherheit: s e c u r i t y @ r o t o n v p #X6f m

- Abus: a b u s e @ p r o o n v p n . c c &#